Даже интернет-роутеры скрывают дыры в безопасности. Через них агрессоры могут получить пароли и личные данные ничего не подозревающих жертв. Из приведенного ниже материала вы узнаете, как защитить себя от этого, обновив внутреннее программное обеспечение указанного устройства.

Содержание

От AVM, через D-Link, до Netgear — множество уязвимостей, операционная система роутеров — поле атаки хакера, исправление дыр в безопасности

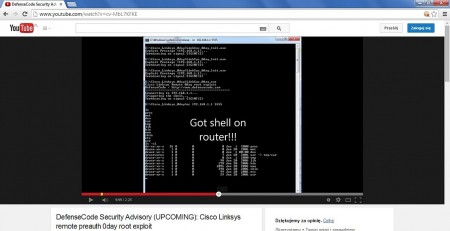

С прошлого года новые уязвимости в маршрутизаторах (WLAN) были выявлены снова и снова. Он начался в январе 2013 года с моделей Linksys производства Cisco. Специалисты обнаружили в своей безопасности недостаток, который позволяет читать содержимое памяти устройства и даже выполнять любые команды с правами администратора. Эти действия могут быть инициированы не только с уровня локальной сети, но и с уровня Интернета.

От AVM, через D-Link, до Netgear — много пробелов

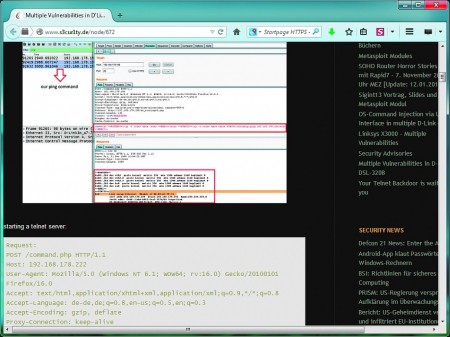

Следующая уязвимость была обнаружена весной 2013 года в роутерах D-Link. Эксперт по безопасности обнаружил это на моделях DIR-300 и DIR-600. Позволяет запускать команды Linux с правами администратора. Агрессор может, например, перенаправить поток данных и захватить всю передаваемую информацию. В течение следующих нескольких дней тот же специалист опубликовал информацию об уязвимостях в маршрутизаторах Edimax, Netgear, TP-Link, Linksys и Raidsonic. Некоторые из этих уязвимостей позволяют выполнять произвольные команды, некоторые «только» читают пароли.

Асус был следующим. Летом 2013 года другой эксперт по информационной безопасности обнаружил, что маршрутизаторы серии RT могут получать доступ к системным файлам из Интернета через медиасервер Aicloud. Эти файлы содержат, среди прочего незашифрованные данные доступа. Кроме того, есть возможность доступа к локальной сети. В начале 2014 года группа людей, подверженных риску, увеличилась за счет пользователей маршрутизаторов AVM Fritz! Box. Первоначально было объявлено, что опасность распространяется только на устройства, в которых включен удаленный доступ. Это сообщение распространилось после того, как киберпреступникам удалось таким образом проникнуть во многие маршрутизаторы. Изменяя конфигурацию внутреннего телефонного аппарата, они набирали номера дорогих иностранных платных услуг, выставляя жертвам высокие телефонные счета. Позже выяснилось, что маршрутизаторы AVM уязвимы для атак с использованием еще одного метода. Для этого агрессор должен был убедить пользователя Fritz! Box открыть правильно созданный сайт с вредоносным кодом. В то время злоумышленники имели доступ ко всей конфигурации маршрутизатора, чтобы они могли прочитать его пароли.

В этом видео эксперт наглядно демонстрирует, что относительно легко обойти функции безопасности некоторых моделей маршрутизаторов Linksys.

Маршрутизаторы операционной системы — взлом области огня

Уязвимости, раскрываемые в маршрутизаторах, обычно содержатся в их внутреннем программном обеспечении. Микропрограмма, также известная как микропрограмма, представляет собой специальную операционную систему для данного устройства. Содержит среди других драйверы прикладных интегральных микросхем, реализация пользовательского интерфейса (в виде специальной страницы, на которую ссылается веб-браузер), а также реализации используемых сетевых протоколов — от TCP / IP до UPnP и Samba.

Роль такого программного обеспечения обычно берет на себя среда Linux, которую производитель сократил до предела, но дополненная специальными функциями, необходимыми для работы данной модели устройства. Риск для всего маршрутизатора может быть в самой системе Linux или в других программных модулях. Другими словами, существует множество элементов, в которых как киберпреступники, так и специалисты по безопасности могут искать уязвимости.

Это очень легко, когда вы знаете принципы работы — исследователь уязвимости в маршрутизаторах D-Link объясняет, как ее можно использовать для выполнения любых команд.

Исправление дыр в безопасности

Почти все маршрутизаторы предлагают возможность загрузки более новых версий внутреннего программного обеспечения, которые публикуются производителями после исправления уязвимостей. Это называется обновлением или перепрошивкой . С другой стороны, это несет в себе некоторый риск. На первом этапе этой операции существующая версия программного обеспечения удаляется. Если новая загрузка не удалась, например, из-за того, что источник питания был временно прерван, устройство может отказаться слушать. Производитель должен произвести ремонт, потому что он требует специальных инструментов или замены флеш-системы.

Однако такие печальные события крайне редки, поэтому они не должны мешать вам загружать обновления безопасности на маршрутизатор. Вы можете минимизировать риск, убедившись, что вилки блока питания и шнура питания не ослабли в розетках, и убедитесь, что никто случайно не вытащит их (например, при ходьбе и попадании на кабель) во время обновления. Кроме того, если вы не включите другие устройства, подключенные к той же электрической цепи, которые могут вызвать короткое замыкание и, следовательно, временное отсутствие электричества, все должно идти как лепесток. Процесс обновления занимает от одной до двух минут.

D-Link DIR-300 — использование этого маршрутизатора WLAN без изменения заводских настроек опасно. Агрессоры могут выполнять любые команды с правами администратора. Чтобы исправить уязвимость, вам необходимо обновить внутреннее программное обеспечение.

Шаг 1 — вызов интерфейса конфигурации маршрутизатора

Запустите веб-браузер и введите внутренний адрес маршрутизатора. В большинстве моделей это IP-адрес, например 192.168.0.1, 192.168.1.1 или 192.168.2.1. Некоторые производители также используют буквенно-цифровые адреса, например, в моделях Fritz! Box вы можете ввести fritz.box . Если ни один из вышеперечисленных адресов не может попасть на страницу конфигурации маршрутизатора, попробуйте самостоятельно определить правильный адрес. Для этого откройте апплет « Центр управления сетями и общим доступом» на панели управления. Щелкните ссылку «Подключение по локальной сети» или « Подключение к беспроводной сети» в разделе « Отображение активных сетей» . Затем нажмите Детали . IP-адрес маршрутизатора отображается в строке IPv4 Default Gateway — при условии, что в данный момент установлено соединение между компьютером и маршрутизатором.

- 1

- 2

- strona Следующая страница