AV Comparatives провела тестирование приложений, защищающих систему от вредоносных программ. Приглашаем вас ознакомиться с его результатами.

Содержание

Как должна работать хорошая антивирусная программа? Тестирование программирования . Процедура тестирования. Ложные тревоги

Как должна работать хорошая антивирусная программа?

Вредоносное ПО всегда с нами, и нет никаких признаков того, что такое положение вещей должно измениться. Вы можете неосознанно впустить их в свою систему, установив, казалось бы, невинные файлы, зайдя на зараженные сайты и открыв специально созданное вложение электронной почты. Целью приложений безопасности является немедленное обнаружение таких угроз, что осуществляется с помощью различных типов методов, таких как использование базы данных вредоносных URL-адресов, применение фильтров, использование облака и репутации сайтов, а также динамическое обнаружение. Важным фактором является текущая база данных сигнатур вирусов, с которой антивирусная программа должна постоянно поддерживать связь.

Тест AV Comparatives проверяет проверенные программы не только для обнаружения угроз на основе сигнатур вирусов или эвристического сканирования файлов, но и для того, чтобы блокировать их от действий на любом уровне — будет ли вредоносная программа загруженным файлом из сети или появится на диске, скопированном из внешней памяти. , Каждое программное обеспечение безопасности состоит из нескольких модулей, которые могут выходить из строя по-разному — может случиться так, что блокирование зараженных сайтов будет работать отлично, но поведенческая защита оставит желать лучшего. Вот почему мы рисуем средний рейтинг для каждого из них, чтобы увидеть, как работает данный антивирусный пакет в целом. Важным элементом также является эффективность работы без сети, то есть контакт с базой данных сигнатур вирусов. Это позволяет убедиться в эффективности механизмов, отвечающих за автоматическое обнаружение вредоносных файлов.

Тест был выполнен AV-Comparatives в сотрудничестве с компьютерным и IT-факультетом Университета Инсбрука. Он был частично профинансирован австрийским правительством.

Проверенное программирование

В тестировании приняли участие 18 заявок, которые регулярно обновляются:

- Avast Free Antivirus

- AVG Бесплатный антивирус

- Avira Antivirus Pro

- Bitdefender Internet Security

- BullGuard Internet Security

- Emsisoft Anti-Malware

- ESET Internet Security

- F-Secure SAFE

- K7 Total Security

- Kaspersky Internet Security

- McAfee Internet Security

- Защитник Microsoft Windows

- Panda Free Antivirus

- Quick Heal Total Security

- Symantec Norton Security

- Tencent PC Manager

- Trend Micro Internet Security

- VIPRE Расширенная безопасность

Процедура испытаний

Ручное, комплексное тестирование такого количества приложений — и использование сотен URL-адресов — было бы невозможно, поэтому необходимо было автоматизировать их. Во-первых, каждый образец запускался на чистой машине без каких-либо антивирусов, чтобы убедиться, что он действительно вреден. В этом случае исходный URL был добавлен в список адресов, подготовленных для тестирования антивирусным программным обеспечением. И каждый из них получил свой собственный компьютер, подключенный к Интернету, с 64-битной Windows 10 . Он был полностью обновлен, когда начались тесты, и получал обновления на постоянной основе. То же самое было и с антивирусами. Кроме того, на каждом компьютере были установлены следующие приложения: Adobe Flash , Adobe Acrobat Reader, Apple QuickTime, Google Chrome , Oracle Java и VideoLAN VLC Media Player. Все обновления происходили в начале тестового дня.

Если антивирусная программа передала вредоносное ПО, она несколько минут ждала, чтобы увидеть его работу и ответ от защитного приложения. Если вредоносная программа была пропущена и не обнаружена во время работы, система оказалась зараженной. Если вредоносная программа требовала от пользователя каких-либо действий, например, согласия на запуск (конечно, под видом невинного приложения), то угроза считалась зависимой от пользователя . И источником угроз были известные вредоносные веб-сайты в сети, которые может найти неосведомленный пользователь. Эти веб-сайты используют уязвимости (эксплойты) в программном обеспечении, установленном в системе, а также активируются через загруженные файлы и спам-сообщения.

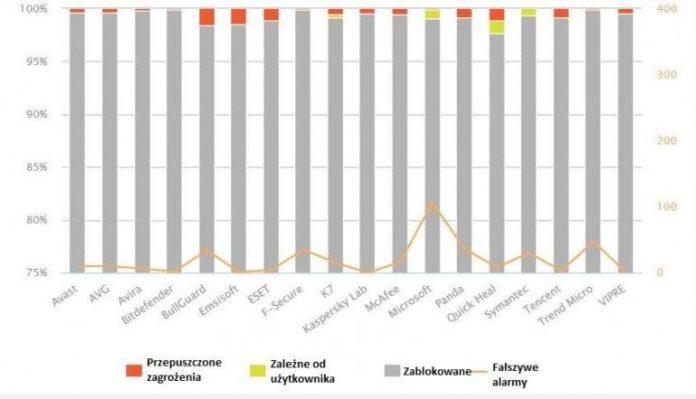

Количество образцов в последующие месяцы, начиная с июля 2018 года, составило: 186, 193, 197, 192, 230. Общие результаты таковы:

И более подробно:

Ложные тревоги

Когда речь идет о количестве ложных срабатываний (ложных срабатываний), здесь также есть два типа: первый — автоматический, активируется системой. Второе — появляется после запуска пользователем. Здесь Касперский вышел лучше всех — количество ложных срабатываний равно 0 в обоих случаях. Emsisoft и VIPRE заняли второе место — 1 автоматическая сигнализация / 0 пользователей. Bitdefender был третьим — 2/0. Другие места: Tencent (3/0), ESET (4/0), AVIRA (6/0), QuickHeal (8/0), затем Avast и AVG (10/0) вместе, затем K7 (13/2), McAfee (16/0), Symantec (12/18), BullGuard (32), F-Secure (35/0), Panda (36/0), Trend Micro (47/0), а показатель закрывается Microsoft — 18 / 88.