За последние три месяца было совершено несколько атак на маршрутизаторы, особенно на марку D-Link. У всех них есть одно общее — попытка использовать эксплойт на Google Cloud Platform (AS15169).

Перехват DNS — это злонамеренное изменение настроек DNS маршрутизатора, которое может произойти в результате действия вредоносного программного обеспечения на подключенном к нему устройстве — компьютере, ноутбуке, смартфоне. Это позволяет, среди прочего, перенаправлять трафик, что позволяет хакеру перенимать информацию, введенную пользователем, или перенаправлять его на специально созданные веб-сайты, например банки. Это позволяет киберпреступникам получать информацию, которая дает доступ к деньгам, важной информации и т. Д.

Четыре сервера, вовлеченные в это перенаправление, были обнаружены в обнаруженной кампании. Первая волна атак произошла 29 декабря 2018 года. Об этом сообщает Bad Packets, занимающаяся сетевыми угрозами.

Атаки были направлены на маршрутизаторы D-Link DSL , включая такие модели, как:

- D-Link DSL-2640B

- D-Link DSL-2740R

- D-Link DSL-2780B

- D-Link DSL-526B

IP-адрес DNS-сервера, использованного для атаки, был 66.70.173.48 и был размещен в OVH Canada .

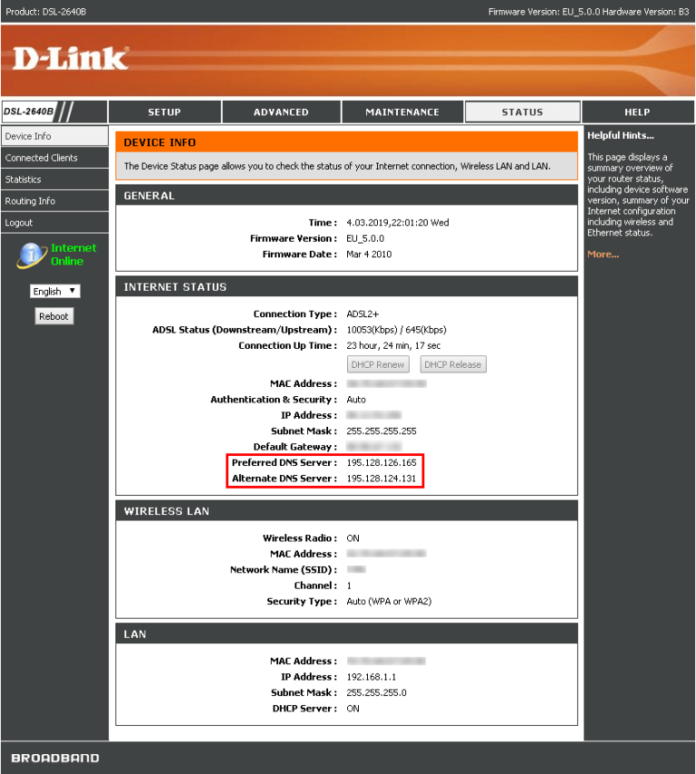

Вторая кампания была проведена 6 февраля этого года и касалась тех же маршрутизаторов, но на этот раз DNS-сервер имел номер 144.217.191.145 и также располагался в OVH Canada . Большинство DNS-запросов были перенаправлены на два IP-адреса на болгарском BlueAngelHost Pvt , где были припаркованы доменные имена. Третья волна, 26 марта 2019 года, пришла от трех хостов на облачной платформе Google и включала в себя значительно большее количество маршрутизаторов, включая Secutech , TOTOLINK и ARG-W4 ADSL, DSLink 260E. Серверы, использованные для атаки, имели IP 195.128.126.165 и 195.128.124.131 и были размещены российскими службами Inoventica, которым был предоставлен доступ Garant-Park-Internet Ltd (AS47196).

Количество атакованных устройств

Сколько устройств было атаковано? По данным Binary Edge , их число превышает 16 тысяч, а в разрезе моделей это выглядит так:

- D-Link DSL-2640B — 14327

- D-Link DSL-2740R — 379

- D-Link DSL-2780B — 0

- D-Link DSL-526B — 7

- ARG-W4 ADSL — 0

- DSLink 260E — 7

- Secutech — 17

- ТОТОЛИНК р — 2,265

Как вы можете защитить себя от нападения? Если у вас есть один из перечисленных маршрутизаторов, обязательно обновите его прошивку. Производители знают об обнаруженных атаках, и они быстро подготовили исправления, которые предотвращают захват маршрутизаторов. Также убедитесь, что настройки DNS маршрутизатора не были изменены — обычно адреса DNS-сервера предоставляются вашим Интернет-провайдером.