Все виды вредоносных программ имеют тот факт, что они появляются и исчезают — однажды они торжествуют и заражают компьютеры по всему миру, а через месяц или год они исчезают в глубине забвения. Существует несколько вредоносных программ, которые остаются активными годами, постоянно делая то, для чего они были созданы — уничтожая и крадя информацию. Самая важная из этой элитной группы взяла имя греческого бога — Зевса.

Содержание

Высококачественный продукт Моментальная победа? Zeus с расширениями PC Trojan на Android Новое поколение киберпреступников

Возможно, это имя было выбрано не случайно, потому что Zeus (также называемый Zbot некоторыми) с самого начала является классическим … троянским конем, который представляет собой вредоносную программу, задача которой — заразить целевую систему и разрешить доступ к ней неавторизованным лицам. Так было в 2007 году, когда герой нашего текста, вероятно, был создан. Первые сообщения о Зевсе появились менее семи лет назад, когда выяснилось, что на компьютерах чиновников Министерства транспорта США установлено таинственное вредоносное ПО для кражи конфиденциальных данных. В то время ни у кого не было ощущения, что в сети появилось вредоносное ПО, которое будет записываться и обсуждаться в последующие годы чаще, чем любая другая вредоносная программа в истории. Зевс казался «еще одним типичным трояном», который каждый год появляется в Интернете.

Как защитить себя

Мы уже несколько раз упоминали, что Zeus — чрезвычайно инновационная и необычная вредоносная программа, но факт в том, что методы защиты от нее достаточно стандартны:

- регулярно устанавливать обновления программного обеспечения (системы и приложений)

- использовать программное обеспечение безопасности — антивирус и брандмауэр — минимальный набор

- реагировать в случае странного поведения системы — многие трояны (включая Zeus) пытаются заблокировать доступ пользователей к диспетчеру задач или приложениям безопасности

- никогда не открывайте вложения к подозрительным письмам

- будьте бдительны — не доверяйте подозрительным сообщениям на веб-сайтах и электронным письмам из банка (если сомневаетесь, позвоните на горячую линию)

Однако Zeus / Zbot хватило на два года, чтобы снова стать громким — в 2009 году специалисты из американской компании Prevx опубликовали отчет, который показал, что модернизированная версия Zeus смогла заразить системы и сайты более 70 тысяч. компании и учреждения со всего мира. И не просто какие-либо компании — среди жертв теракта упоминались и другие НАСА, Oracle, Cisco, Amazon и Банк Америки.

Также впервые специалисты по безопасности поняли, что больше не имеют дело с типичным троянским конем, предназначенным для атаки отдельных целей. Zeus оказался одной из первых программ, основной задачей которых стало не только заражение компьютеров с целью извлечения из них конфиденциальных данных (например, паролей, логинов, штрафных номеров), но и заражение как можно большего количества компьютеров для их подключения. в компьютерной сети зомби и использовать такую сеть (так называемый ботнет) для других преступных действий.

Типичный сценарий атаки Зевса выглядел следующим образом: потенциальной жертве было отправлено электронное письмо с вложением — содержание сообщения указывало, что во вложенном файле содержалась информация, важная для получателя. Открытие вложения активировало вредоносный код, который он пытался установить на Zeus — обычно с использованием уязвимостей в Adobe Reader, Adobe Flash, Java или MS Office.

Продукт высочайшего качества

Что отличало создателя (или создателей — личность Зевса на сегодняшний день) с самого начала, так это то, что такие атаки всегда были идеально спланированы. Письма были сформулированы таким образом, что они выглядели на 100% безопасными и заслуживающими доверия, а эксплойты, используемые во вложениях, работали отлично и часто использовали уязвимости нулевого дня (то есть те, для которых производитель еще не выпустил патч). Неопытный пользователь (и многие опытные) практически не имели защиты от такой атаки …

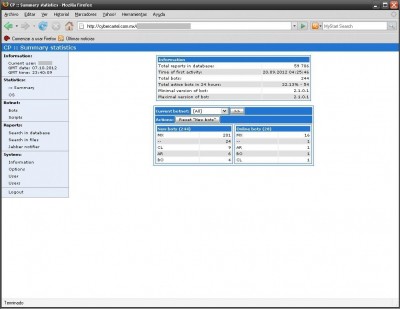

Панель управления ПО для управления ботнетами Zeus — фото: Laboratoriomalware.blogspot.com.

Успешная установка Zeus привела к активации кейлоггера в системе, который с тех пор начал постоянно отслеживать, какие веб-сайты посещает пользователь и какие символы они вводят с помощью клавиатуры — таким образом, человек, управляющий трояном, мог легко «вытащить» из системы, например номера счетов кредитные карты, пароли доступа к электронному банку, система, онлайн-сервисы и другие данные.

Как и во многих американских банках, всего несколько лет назад безопасность в онлайн-банках была довольно символической (для выполнения любых транзакций было достаточно предоставить базовый логин и пароль), данных, собранных Zeus, было достаточно, чтобы эффективно «чистить» счета клиентов таких банков.

- 1

- 2

- 3

- strona Следующая страница